-

Forensic - 포렌식Security 2022. 5. 19. 21:50

Forensic Forensic (포렌식)

- 디지털 증거물을 분석하여 수사에 활용하고, 디지털 증거물의 증거 능력을 향상시키기 위한 과학 수사 기법을 총칭하는 용어

- 과학적인 증거를 수집해서 법정에 증거로 제출하는 일련의 과정

절차 중요, 반박할 수 없도록 증거 확보, 원본이 보존되어야 합니다.

HDD Imaging

원본은 보존되어야 하므로 복제본을 만들어야 합니다.

이미지 복제는 비트열 그대로를 복제하는 것 > 지워진 파일에 대한 복원, 복구 가능

복사는 파일과 폴더 단위로 복제하는 것 > 있는 파일만 볼 수 있음

Windows System에 대한 정보 수집

systeminfo

핫픽스(Hotpix) : 보안 패치 : KBNNNNNN의 형태

- 최근에 나온 취약점에 대한 패치 번호가 없으면 취약점이 존재하는 것

현재 날짜와 시간 확인

echo %date% %time%

VMware로 Windows 7 Server 실행해서 실습해보겠습니다.

Windows7 Server의 Browser에서 아래의 주소로 접속해서 다운로드합니다.

https://docs.microsoft.com/en-us/sysinternals/downloads/sysinternals-suite

Sysinternals Suite - Windows Sysinternals

The Windows Sysinternals troubleshooting Utilities have been rolled up into a single suite of tools.

docs.microsoft.com

다운로드한 폴더를 C\>로 이동합니다.

Windows에서 실행되는 도구

tcpwuew.exe : netstat -na와 유사, 실시간으로 업데이트

diskview.exe : 디스크의 사용 상태 확인

autoruns.exe : 전원을 켜고 로딩되는 그 순간 어떤 프로그램들을 실행하고 불러들이는지 확인

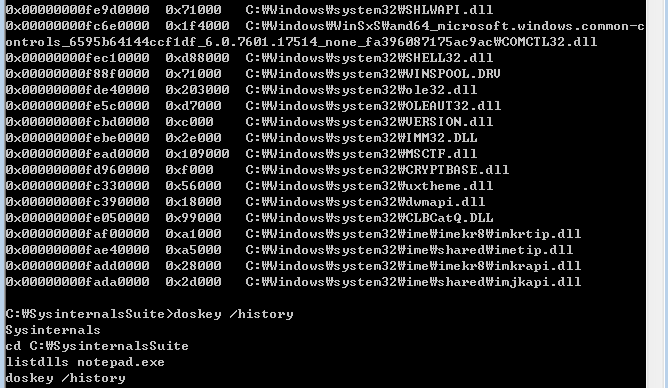

Windows 7에서 Notepad(메모장) 실행 후

cd C:\SysinternalsSuitelistdlls notepad.exe

notepad가 사용하고 있는 dll 목록을 확인할 수 있습니다

ex) 악성코드 분석에 사용되는 경우

----> 악성코드가 사용하는 dll 리스트를 볼 수 있습니다.

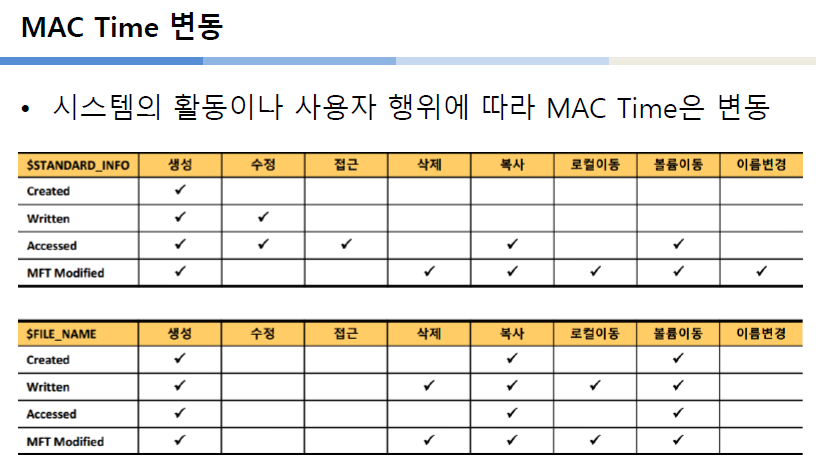

MAC Time

Create Time (만든 날짜) : 이 컴퓨터에 들어온 날짜 (다운로드, 생성, 복사 등의 날짜)

Modify Time (수정한 날짜) : 마지막 수정된 시간 (만든 날짜보다 먼저일 수도 있음)

Access Time (액세스 한 날짜) : 바로 반영이 안 될 수 있음 (Windows 7의 경우, 시간이 바로 반영되지 않기도 합니다.)

Linux의 비밀번호는 /etc/shadow에 저장 > 권한이 640으로 설정되어 있어서 root면 볼 수 있습니다.

Windows의 비밀번호는 C:\windows\system32\config\SAM

> 부팅하면 SAM 파일이 잠기게 되어 있습니다. (열어 볼 수 없음)

> 다른 운영체제(Linux)로 부팅한 후에 SAM 파일을 복사해서 열어보면 됩니다.

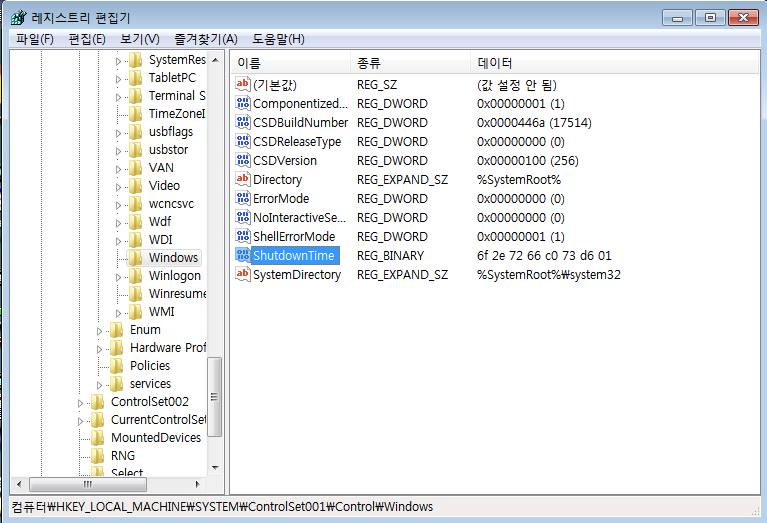

마지막 시스템 종료시각 확인

regidit.exe 검색해서 실행합니다.

HKEY_LOCAL_MACHINE - SYSTEM - ControlSet001 - Control - Windows 경로로 들어가서 ShutdownTime을 열어줍니다.

16진수로 표현되어 있습니다.

날짜를 확인할 수 있습니다. 참고 사이트 : https://doubleblak.com/blogPosts.php?id=7#win64

DoubleBlak [Blog Post]

One of the earliest tools that I made to make my forensicating easier was a timestamp converter. Despite there being a good number of great tools out there, I decided that writing my own tool would be a good way to learn more about the various timestamps t

doubleblak.com

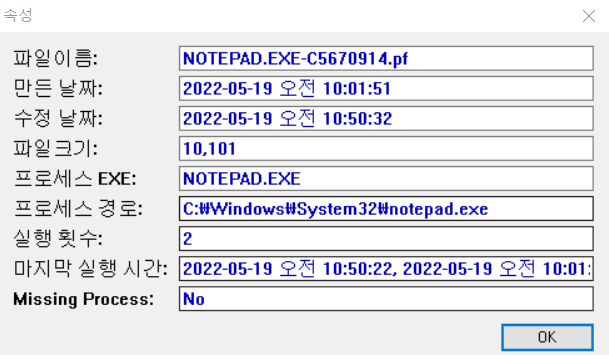

Windows Prefetch

: 운영체제가 좀 더 빠르고 부드럽게 작동하도록 하는 기능을 제공합니다.

- 가장 많이 사용하는 프로그램을 메모리로 미리 올려놓는 Cache와 비슷합니다. - 프로그램 및 참조하는 dll 등을 포함

사용하지 않을 경우 사용 가능한 메모리의 양은 눈에 띄게 늘어나지만 전체 동작 퍼포먼스는 떨어지는 경향이 있습니다.

Windows 7 Server에 문제가 있어서 Windows 10에서 진행했습니다.

C:\Windows\Prepatch로 들어와주시면 됩니다.

Notepad를 켭니다.

NOTEPAD.EXE-C5670914.pf 파일이 생성되는 것을 확인할 수 있습니다. 좀 더 쉽게 볼 수 있는 WinPrefetchView라는 툴입니다.

설치 주소 : https://www.nirsoft.net/utils/win_prefetch_view.html

View the content of Windows Prefetch (.pf) files

WinPrefetchView v1.37 Copyright (c) 2010 - 2021 Nir Sofer Description Each time that you run an application in your system, a Prefetch file which contains information about the files loaded by the application is created by Windows operating system. T

www.nirsoft.net

좀 더 편리하게 확인이 가능합니다.

더블클릭하면 좀 더 상세한 정보를 확인할 수 있습니다. 열리지 않는 ZIP 파일 열기 실습

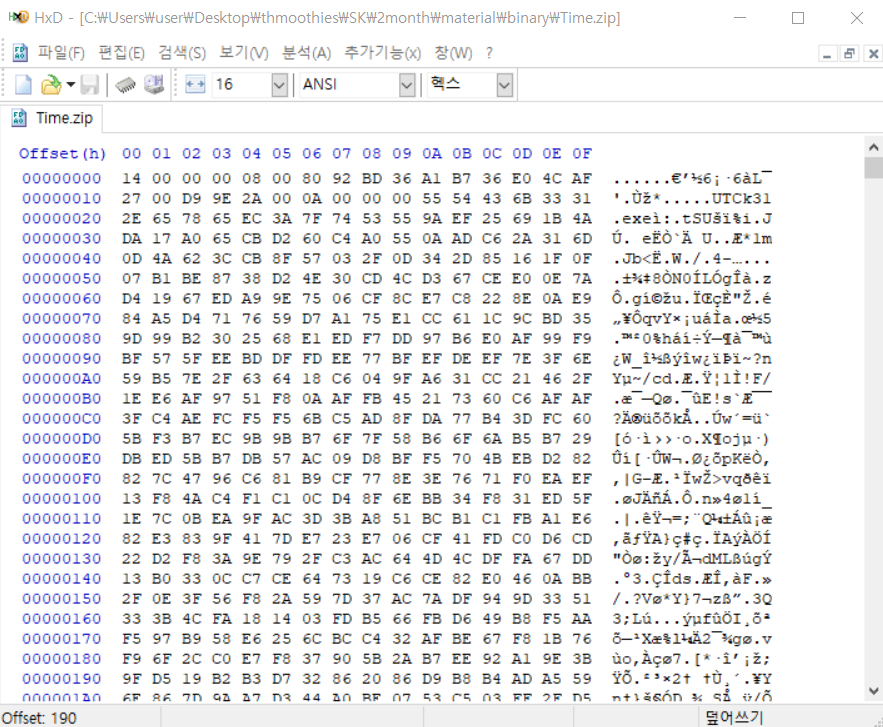

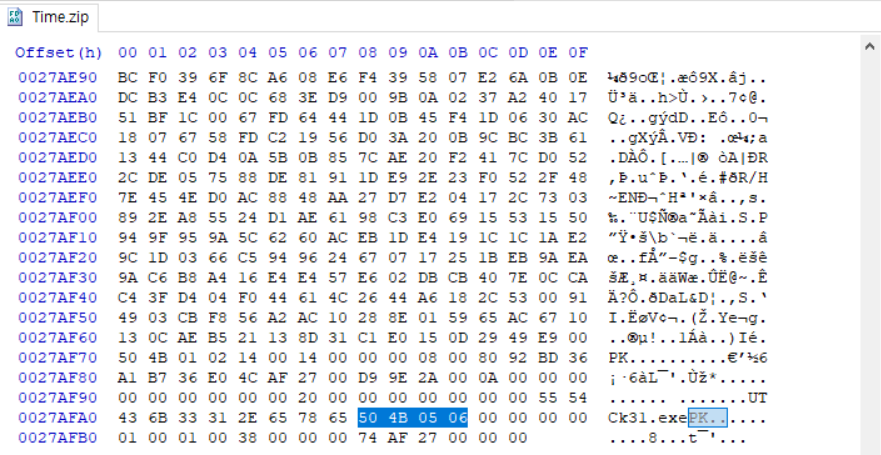

ZIP 파일 구조 : Google에서 검색하면 PK : 50 4B

- Header : 50 4B 03 04

- Central : 50 4B 01 02

- Footer : 50 4B 05 06

얼마나 없는지 잘 모르기 때문에 남아있는 부분을 Google에서 검색해보면 없는 부분을 알 수 있음

이러한 이유로 열리지 않습니다.

HxD에서 열어줍니다.

ZIP File의 구조 중 하나인 Central 부분은 찾을 수 있었습니다.

ZIP File의 구조 중 하나인 Footer 부분도 찾을 수 있었습니다.

Header 부분이 없는 것으로 확인되었습니다.

맨 앞에 Header를 삽입해줍니다.

정상적으로 열리는 ZIP 파일 해독한 파일 해독하기 (7z, tar)

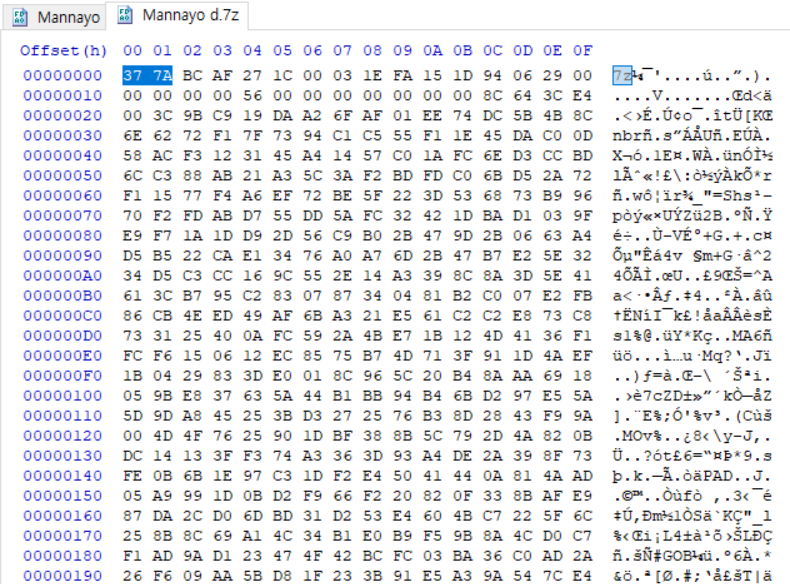

File Signature 분석을 위해 앞 부분을 복사해봅니다.

Google 검색, 유사한 File Signature의 내용 확인

7-Zip의 File Signature이며 확장자는 7z

앞에 빈 부분인 37 7A를 넣고 확장자가 7z로 저장해줍니다.

열었는데 안에 또 압축 파일이 있습니다.

그 안에 또 파일이 있습니다.

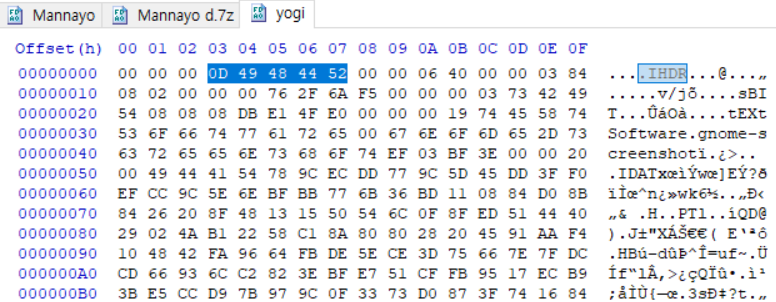

이것도 앞 부분을 검색해보겠습니다.

검색 완료

PNG의 Hexdump인 것을 확인

앞에 PNG의 File Signature를 넣어줍니다.

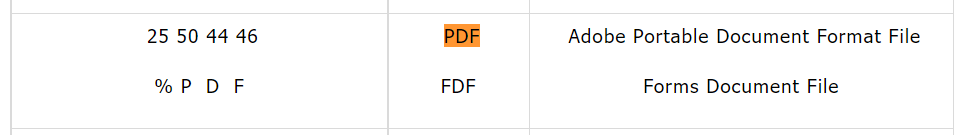

사진을 얻었습니다. PDF

제 실력으로는 앞 부분에서 유추가 되지 않았습니다.

그래서 뒷 부분을 확인해주었습니다.

우선 PDF 파일임을 알 수 있습니다.

그러면 PDF의 File Signature만 찾거나, 없으면 넣어주면 되겠습니다.

없어서 넣어주었습니다.

group의 pdf 파일을 열었습니다. Network Forensic

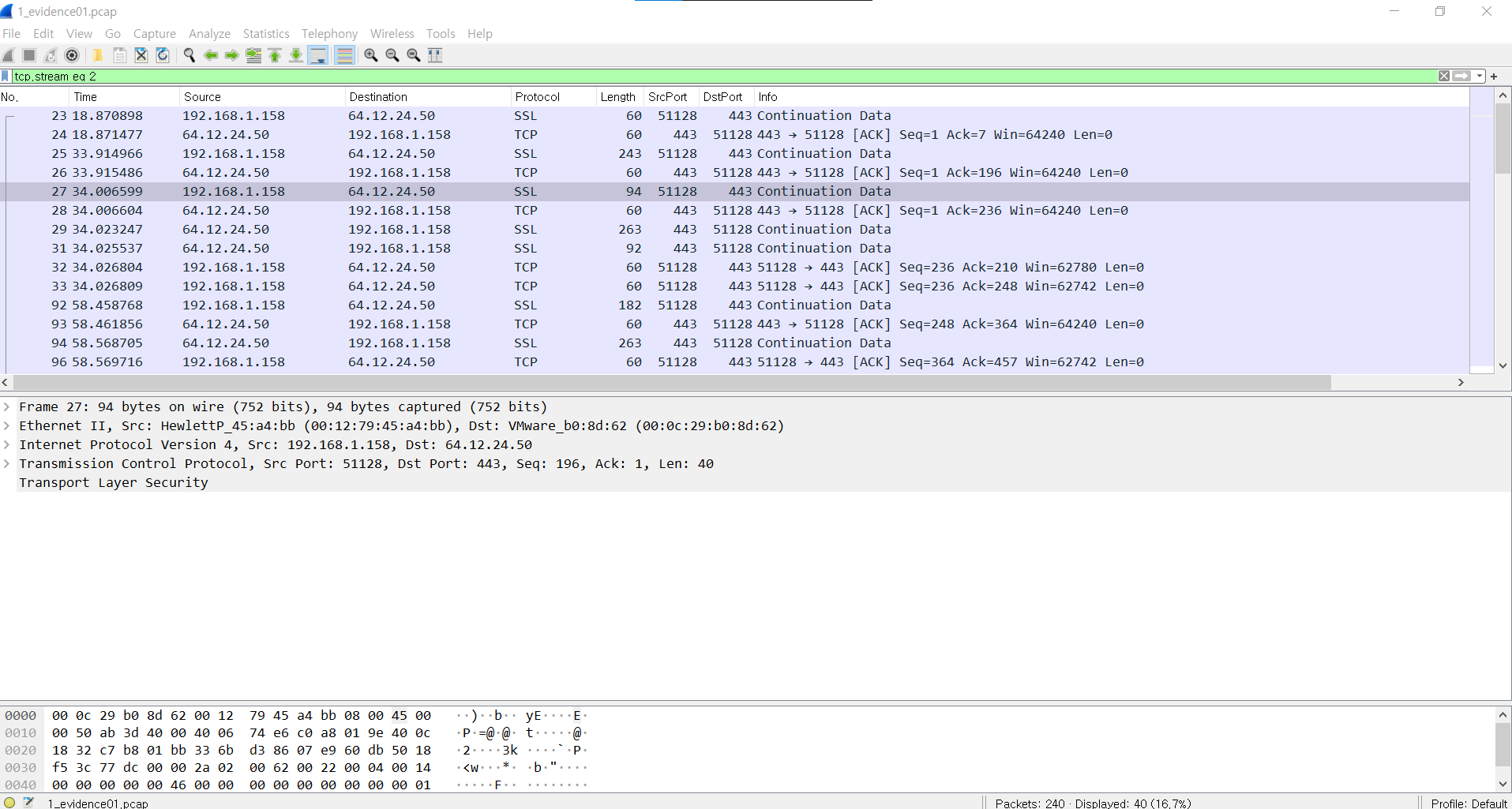

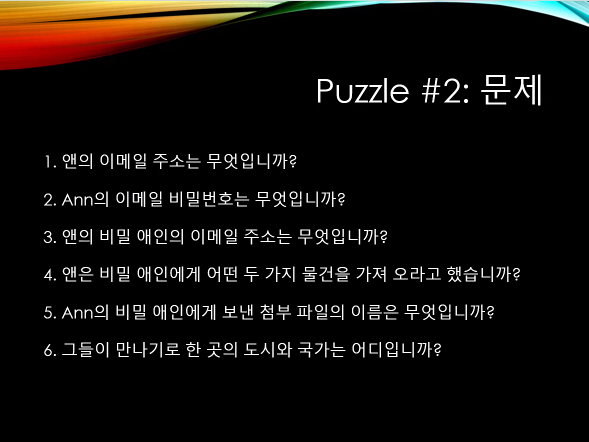

주어진 문제를 Wire Shark를 이용해서 풀어보았습니다.

tcp. stream eq 2를 확인해줍니다.

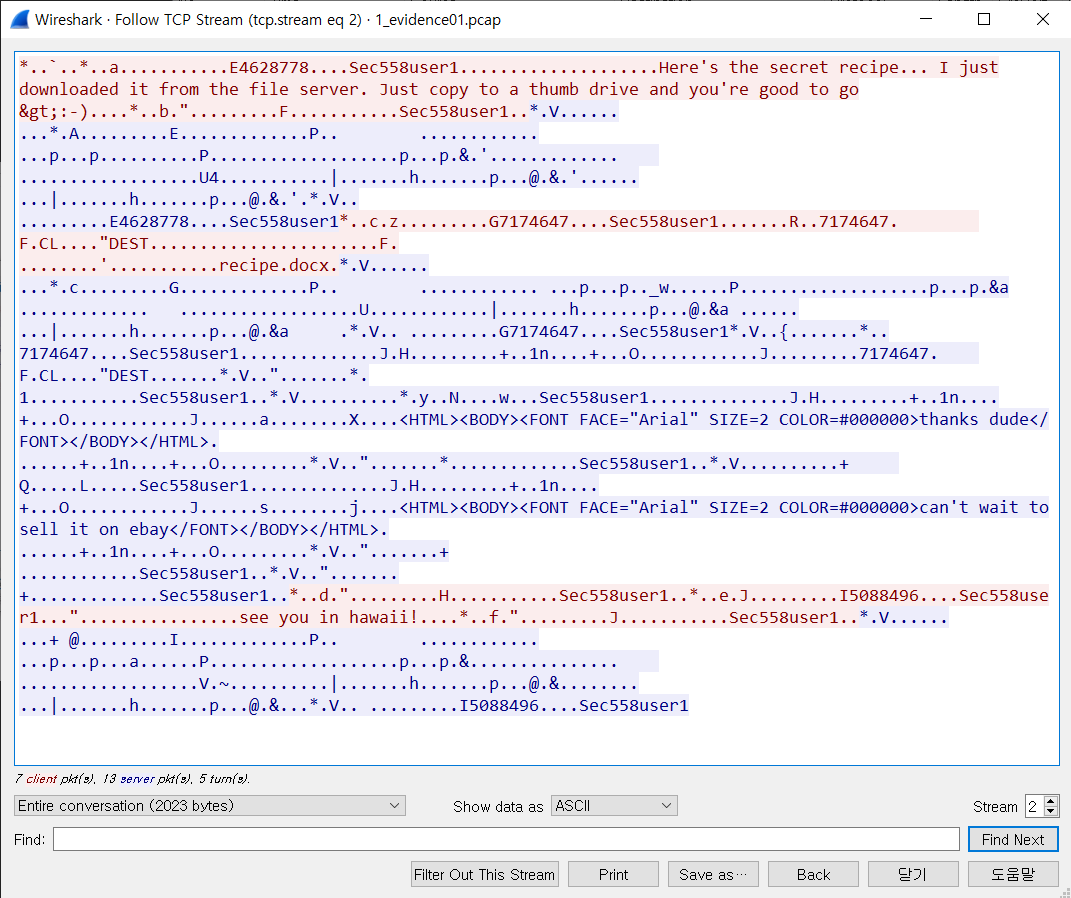

TCP Stream을 해서 내용을 확인해줍니다. 1, 2번 질문의 답을 찾을 수 있었습니다.

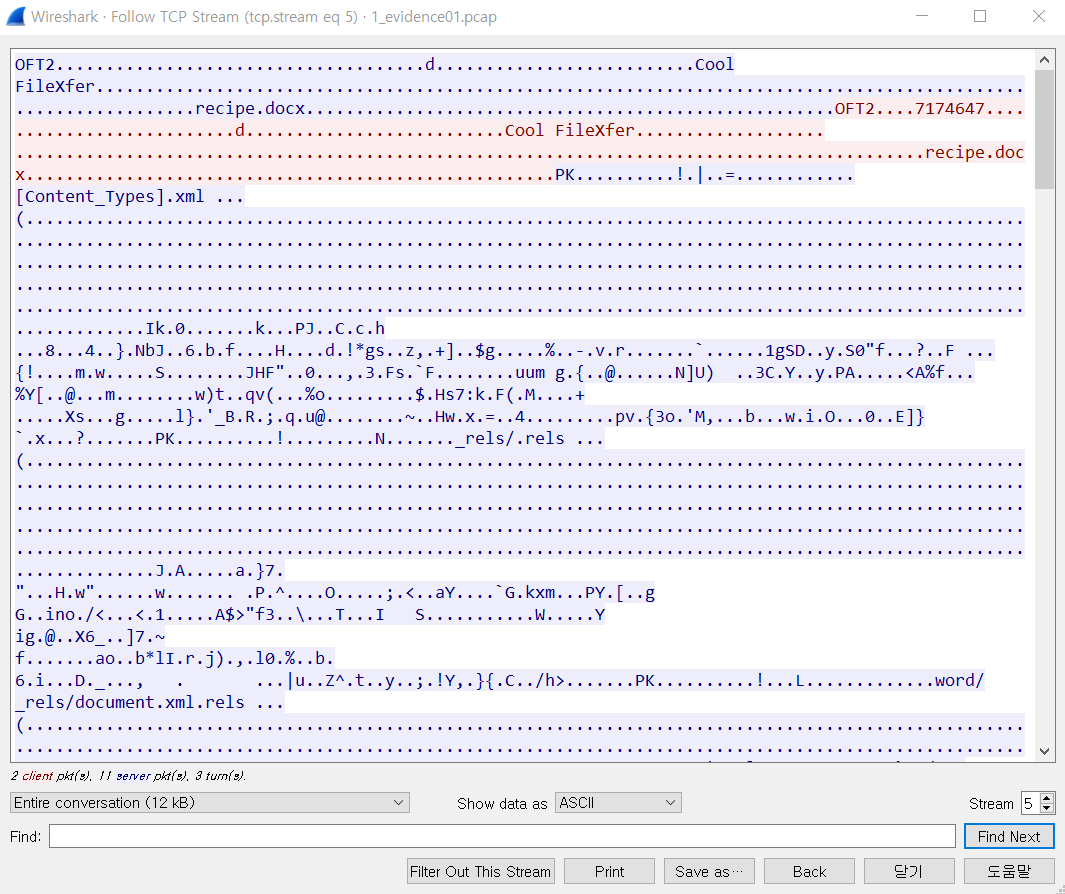

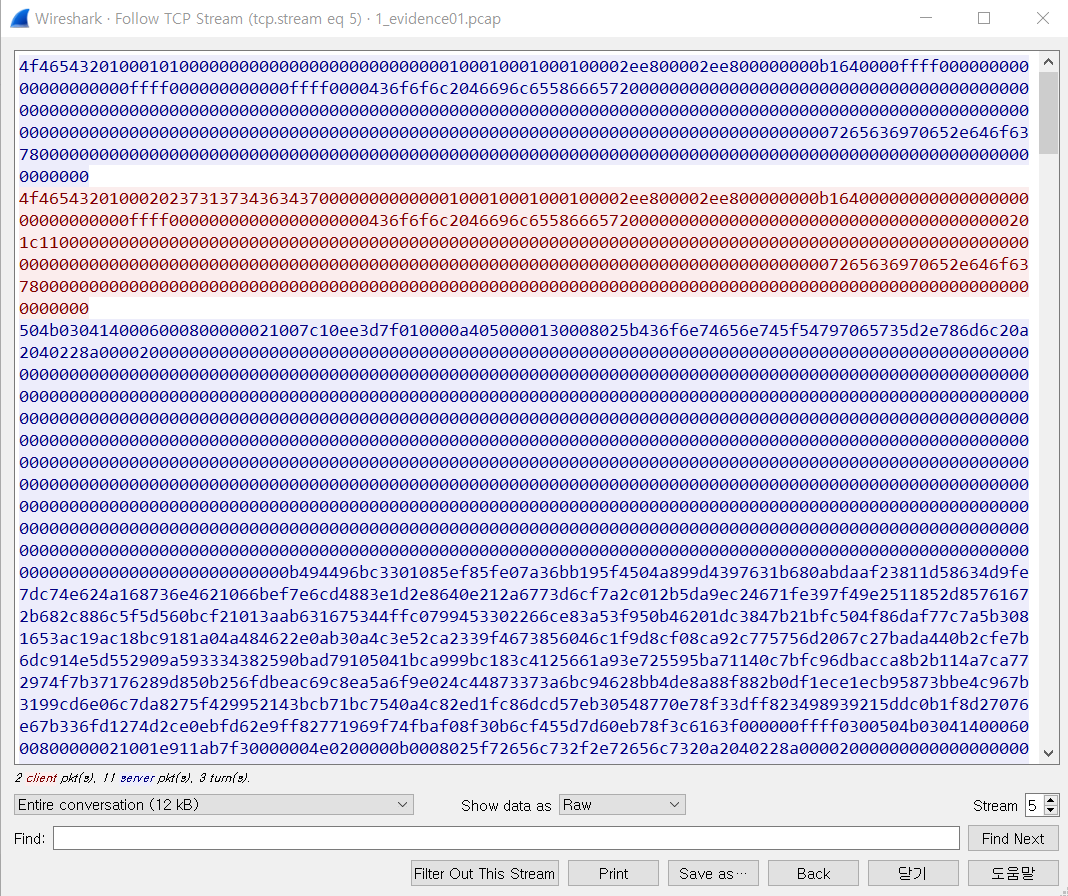

tcp. stream eq 5를 확인해줍니다.

TCP Stream을 해서 내용을 확인해줍니다. 3, 4, 5번의 답을 찾을 수 있었습니다.

Show data as의 Raw로 바꿔서 확인해줍니다.

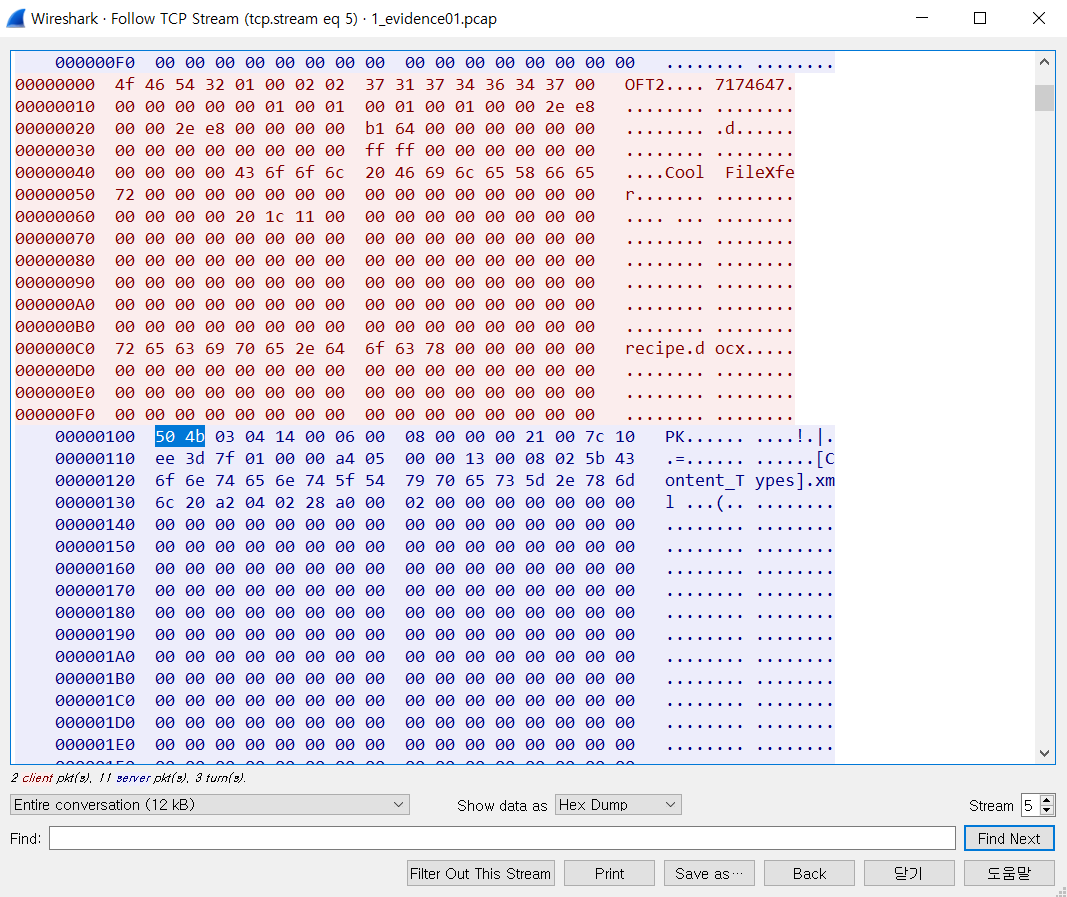

아래 Show data as를 Hex Dump로 바꿔서 내용을 확인합니다. 그리고 Savs as...로 저장해줍니다.

저장된 파일을 HxD로 열어 내용이 아닌 부분을 삭제해줍니다. 캡쳐를 못했지만 아래의 빨간색 부분인 4F 46~ 부분도 지워줍니다.

DOCX의 File Signature 3번의 답에서 확인했듯이 이 Hex를 다른 이름으로 저장하되 확장자명을 .docx로 저장해줍니다.

레시피를 얻었습니다. 1. Sec558user1

2. Here's the scret recipe I just downloaded it from the file server. just copy to a thumb drive and you're good to go

3. recipe.docx

4. 50 4B 03 04 14 00 06 00 (DOCX)

5. 상단의 사진으로 대체

1. sneakyg33k@aol.com #MAIL FROM을 확인하면 보낸 사람의 메일 확인 가능

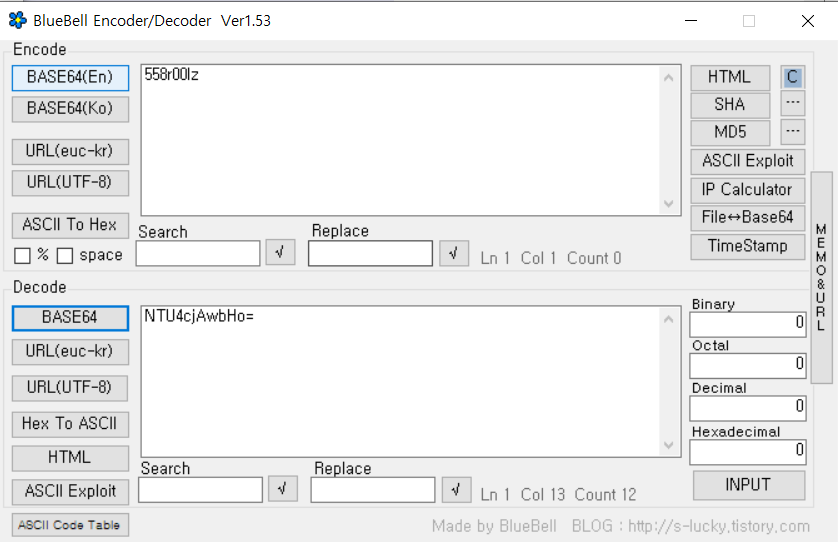

2. AUTH LOGIN에서 정보를 확인

VXNlcm5hbWU6 #Base64로 Decode하면 username:

c25lYWt5ZzMza0Bhb2wuY29t #Base64로 Decode하면 sneakyg33k@aol.com

UGFzc3dvcmQ6 #Base64로 Decode하면 Password:

NTU4cjAwbHo= #Base64로 Decode하면 558r00lz

3. mistersecretx@aol.com #RCPT TO를 확인하면 받은 사람의 메일 확인 가능

4. fake passport and a bathing suit #Hi sweetheart! Bring your fake passport. Address = attached. love Ann

5. secretrendezvous.docx #맨 마지막의 Content-filename="secretrendezvous.docx"

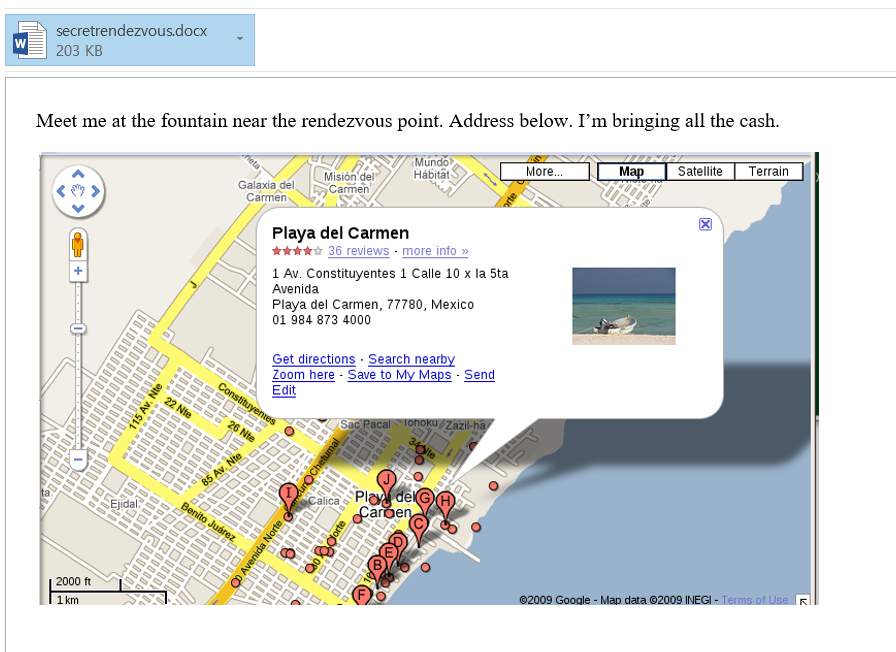

6. Playa del Carmen, Mexico

tcp.stream eq 1의 Show data as를 Raw로 바꿔서 Save as... 파일의 확장자는 E-Mail의 .eml로 저장

완료 'Security' 카테고리의 다른 글

Digital Forensic 2 - 디지털 포렌식 2 (0) 2022.05.23 Digital Forensic - 디지털 포렌식 (0) 2022.05.20 Ubuntu - Argus-clients, Shell Script - 우분투 Argus-client, 쉘 스크립트 (0) 2022.05.18 PCRE, awk, Shell Script, Log Check - 정규 표현식, awk, 쉘 스크립트, 로그 확인 (0) 2022.05.18 Ubuntu - Web Server (GNU Board), Web Firewall (Modsecurity) (0) 2022.05.17